Klienci PKO nara┐eni na ataki oszust¾w

Trwa intensywna kampania phishingowa ukierunkowanaj na klientów banku PKO. Jej celem jest wy│udzenie danych dostÛpowych do serwisu internetowego iPKO oraz kodów jednorazowych umo┐liwiaj▒cych zatwierdzanie przelewów. Nie nale┐y wykonywaµ jakichkolwiek instrukcji, które przysz│y mailem i wymagaj▒ logowania siÛ do konta lub podawania kodów jednorazowych – ostrzegaj▒ eksperci G DATA.

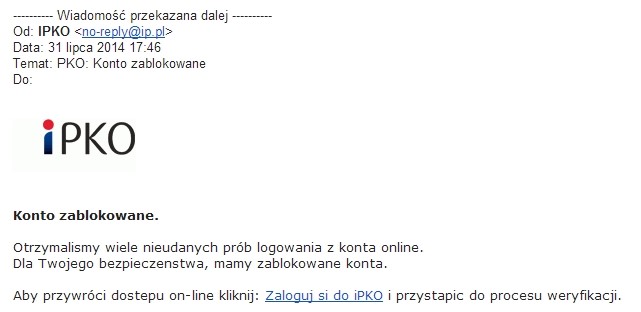

Atak rozpoczyna siÛ w momencie otrzymania przez u┐ytkownika o tytule „PKO: Konto zablokowane” wys│anej rzekomo z adresu no-reply@ip.pl. PrzestÛpcy wykorzystali adres domeny mog▒cy sugerowaµ zwi▒zek z systemem iPKO tzw. fake mail czyli wiadomoµ ze sfa│szowanym adresem nadawcy.

Korespondencja nieco ró┐ni siÛ od tej wysy│anej przez bank, przede wszystkim poziomem starannoÂci jÛzykowej. Jednak tego typu b│Ûdy │atwo jest przeoczyµ. Sama treµ maila jest skonstruowana tak, ┐eby wzbudziµ u odbiorcy niepokój i sk│oniµ go do jak najszybszego wyjaÂnienia kwestii rzekomej „blokady konta”. Ma temu s│u┐yµ podany w wiadomoÂci link. Po klikniÛciu w niego u┐ytkownik zostaje przekierowany na kopiÛ strony PKO, której jedynym celem jest wy│udzenie danych niczego nie podejrzewaj▒cych u┐ytkowników. OczywiÂcie strona ró┐ni siÛ od orygina│u adresem internetowym umieszczonym w pasku adresowym, ale ten szczegó│ równie┐ │atwo przeoczyµ. Dodatkowo strona nie ma ikony k│ódki oznaczaj▒cej po│▒czenie szyfrowane.

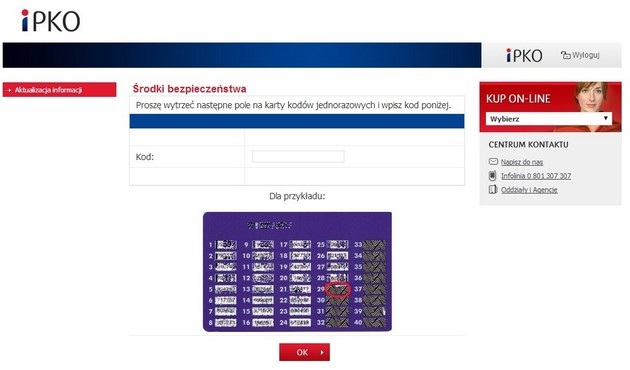

Sam proces wy│udzenia danych polega na sk│onieniu ofiary do wpisania danych dostÛpowych do (loginu i has│a), a nastÛpnie do podania kodu jednorazowego. Dane te, wystarczaj▒ce do wykonania np. przelewu, trafiaj▒ oczywiÂcie do przestÛpców. U┐ytkownik konta otrzymuje natomiast informacjÛ o tym, ┐e otrzymaj▒ jeszcze wiadomoµ SMS, „potwierdzaj▒cy numer telefonu komórkowego”. OczywiÂcie taki SMS nie przychodzi, ale za to daje czas przestÛpcom. Ofiara nie bÛdzie bowiem próbowa│a zalogowaµ siÛ od razu na swoje konto, a cierpliwie poczeka… na jego wyczyszczenie.

Zastrze┐enia odpowiedzialnoÂci

Podziel siÛ:

Zobacz tak┐e

-

Niska Âwiadomoµ ryzyka oszustwa wskazuje na rozw¾j zaburze± poznawczych

-

Koronawirus: jak seniorzy radz▒ sobie w czasach pandemii Covid-19

Skomentuj artyku│:

Komentarze mog▒ dodawaµ wy│▒cznie osoby zalogowane.

Jeste niezalogowany:

zaloguj siÛ /

zarejestruj siÛ

Komentarze

-

15:42:42, 05-08-2014 ~goµ: 79.188.157.xxx

Bla bla bla to ju┐ robi sie nudne. Przeciez bank na biezaco blokuje strony, zreszta i tak juz informowali o tym milion razy. Tylko baran moglby sie na to nabrac.

Publikowane komentarze s▒ prywatnymi opiniami u┐ytkownik¾w serwisu. Senior.pl nie ponosi odpowiedzialnoÂci za treµ opinii. Komentarze niezgodne z prawem i Regulaminem serwisu bÛd▒ usuwane.

![Bezpieczny internet dla dzieci. Na co zwr¾ciµ uwagÛ? [fot. freepik.com] Bezpieczny internet dla dzieci. Na co zwr¾ciµ uwagÛ? [fot. freepik.com]](http://www.senior.pl/Bezpieczny-internet-dla-dzieci-Na-co-zwrocic-uwage_img65577a40aa5f7.jpg)

![Niska Âwiadomoµ ryzyka oszustwa wskazuje na rozw¾j zaburze± poznawczych [Fot. Andrey Popov - Fotolia.com] Niska Âwiadomoµ ryzyka oszustwa wskazuje na rozw¾j zaburze± poznawczych [Fot. Andrey Popov - Fotolia.com]](http://www.senior.pl/Niska-swiadomosc-ryzyka-oszustwa-wskazuje-na-rozwoj-zaburzen-poznawczych_img592c35d467e67.jpg)

![Koronawirus: jak seniorzy radz▒ sobie w czasach pandemii Covid-19 [fot. RitaE from Pixabay] Koronawirus: jak seniorzy radz▒ sobie w czasach pandemii Covid-19 [fot. RitaE from Pixabay]](http://www.senior.pl/Koronawirus-jak-seniorzy-radza-sobie-w-czasach-pandemii-Covid-19_img5f73c88b089c3.jpg)

Jak wygl▒da kwestia odliczenia VAT w przypadku leasingowanego samochodu osobowego?

Jak wygl▒da kwestia odliczenia VAT w przypadku leasingowanego samochodu osobowego? Pieni▒dze z hipoteki odwr¾conej na wk│ad w│asny dla wnuczka

Pieni▒dze z hipoteki odwr¾conej na wk│ad w│asny dla wnuczka Aksamitki - kwiaty do wielu zada±. Co warto wiedzieµ o uprawie aksamitek w ogrodzie i pojemnikach?

Aksamitki - kwiaty do wielu zada±. Co warto wiedzieµ o uprawie aksamitek w ogrodzie i pojemnikach? Do Kopalni Soli "Wieliczka" warto wracaµ

Do Kopalni Soli "Wieliczka" warto wracaµ![Pieni▒dze szczÛÂcia nie daj▒: w biednych spo│ecznoÂciach ┐yje siÛ szczÛÂliwie [fot. Alicja_ z Pixabay] Pieni▒dze szczÛÂcia nie daj▒: w biednych spo│ecznoÂciach ┐yje siÛ szczÛÂliwie [fot. Alicja_ z Pixabay]](http://www.senior.pl/Pieniadze-szczescia-nie-daja-w-biednych-spolecznosciach-zyje-sie-szczesliwie_img5eb867ce44ff5.jpg)